Giornata mondiale della password 2026: perché persino le “password complesse” non possono proteggerti dall’intelligenza artificiale, dai programmi di furto di dati e dal mondo clandestino di Telegram

cybercriminali

Abuso di SaaS su larga scala per lanciare truffe telefoniche

Check Point individua un importante abuso di SaaS su larga scala per lanciare truffe telefoniche che sfruttano piattaforme affidabili

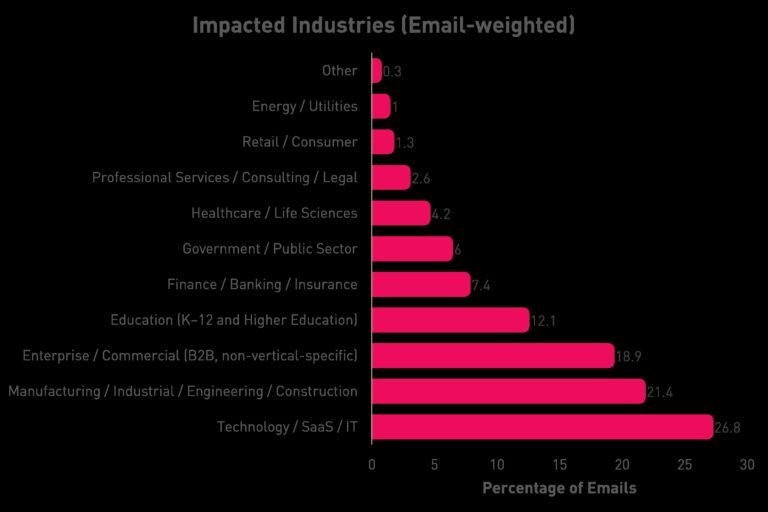

Ransomware Report Q2 2025

Report di Check Point sul Ransomware nel secondo trimestre del 2025 rivela: utilizzo dell’IA, riduzione dei riscatti, potenziamento dei cartelli e crescente frammentazione dell’ecosistema

Check Point Research presenta il primo AI Security Report

Check Point Research presenta il primo AI Security Report:

focus sull’incremento del crimine informatico e delle difese basate sull’IA

Cybersicurezza e normativa NIS2

Cybersicurezza e normativa NIS2: non solo obbligo di legge, ma leva strategica per proteggere gli asset digitali delle imprese.

Un crypto drainer nascosto in Google Play Store

I crypto drainer, malware progettati per rubare le criptovalute, sono diventati un metodo popolare per i cybercriminali e sono sfuggiti al controllo di Google Play